Źródło: Projekt własny / Ideogram

Wielu posiadaczy kryptowalut nadal przechowuje swoje aktywa na giełdzie.

Jest to jeden z grzechów głównych: środki z giełdy mogą zostać skradzione w ataku hakerskim, ktoś może się włamać na Twoje konto, giełda może upaść...

Zwłaszcza osoby, które posiadają większe kwoty w kryptowalutach lub też chcą je przechowywać długoterminowo, powinny przyłożyć szczególną wagę do bezpieczeństwa swoich kryptowalut.

Dzisiaj opowiemy o dwóch zaawansowanych sposobach ochrony kryptoaktywów: hardware wallet i multisig oraz podpowiemy, jak przygotować checklist odzyskiwania, gdyby coś nie poszło po Twojej myśli.

Czym jest hardware wallet i dlaczego zwiększa bezpieczeństwo?

Hardware wallet to rodzaj cold wallet, czyli zimnego portfela. W Polsce nazywa się go często portfelem sprzętowym lub fizycznym portfelem kryptowalutowym.

Czym jest portfel sprzętowy?

To urządzenie, na którym możesz przechowywać swoje klucze prywatne. Jest bezpieczne dlatego, że na stałe jest odłączone od internetu. Taki portfel przypomina zazwyczaj pendrive i podłączasz go do komputera i internetu tylko w momencie konfiguracji oraz przesyłania kluczy (potocznie nazywane jest to przesyłaniem kryptowalut na portfel, jednak to błąd — kryptowaluty fizycznie nigdy nie opuszczają blockchaina). Najbardziej znanymi portfelami sprzętowymi są urządzenia marki Ledger, Trezor czy Exodus.

Czym jest klucz prywatny?

To ciąg liter i cyfr, który daje Ci dostęp do Twoich kryptowalut zgromadzonych na danym adresie portfela.

Służy do zatwierdzania transakcji: jeśli przykładowo chcesz przesłać krypto z Ledgera na giełdę, musisz zatwierdzić transakcję właśnie kluczem prywatnym. Kto zna klucz — ten może wyczyścić Twoje konto ze wszystkich kryptowalut. Dlatego tak ważne jest bezpieczne przechowywanie kluczy.

Każdy adres ma własny klucz - a hardware wallet przechowuje je wszystkie w jednym miejscu.

Dlaczego przechowywanie kluczy prywatnych na portfelu sprzętowym jest bezpieczne?

1. Klucz prywatny nigdy nie opuszcza Twojego urządzenia

Jeśli zapiszesz swój klucz prywatny (hasło) na telefonie czy komputerze, wirus może go skopiować, oprogramowanie szpiegowskie podejrzeć, a nawet przez pomyłkę możesz go komuś wysłać. Klucz prywatny na portfelu sprzętowym nigdy go nie opuszcza: nawet jeśli Twój komputer jest zainfekowany, hasło jest nadal bezpieczne. Co więcej, nawet Twój komputer połączony z urządzeniem nie widzi tego hasła.

2. Wszystkie transakcje wymagające użycia klucza prywatnego są podpisywane wewnątrz urządzenia.

Transakcja wygląda następująco:

- Podłączasz swój hardware wallet do komputera i poprzez specjalne oprogramowanie (np. Ledger Live) wpisujesz, co chcesz zrobić. Np. wysłać 1 ETH z portfela na giełdę.

- Informacja trafia do portfela sprzętowego. Na jego ekranie widzisz adres odbiorcy i kwotę. To ważne, bo jeśli masz na przykład ściągniętą aplikację podszywającą się pod oprogramowanie do zarządzania kryptowalutami i ona podstawi Ci fałszywy adres, to portfel sprzętowy i tak pokaże Ci prawdziwą kwotę i adres, na jaki masz zamiar wysłać kryptowaluty.

- Jeśli wszystko się zgadza, zatwierdzasz transakcje (fizycznie na urządzeniu, np. naciskasz dwa odpowiednie przyciski jednocześnie), a ono zatwierdza transakcję kluczem, który przechowuje wewnątrz.

- Do komputera trafia tylko informacja, że transakcja została zaakceptowana, jednak w żadnym momencie nie używasz klucza poza portfelem.

3. Zabezpieczenia sprzętowe w hardware wallet

Składa się na to sporo elementów, a wśród nich najważniejsze są:

- Zabezpieczenie urządzenia PIN-em. Ustalasz go na samym początku przy konfigurowaniu urządzenia. Kilkukrotne wpisanie błędnego PIN-u powoduje wyczyszczenie pamięci (a więc nawet jeśli ktoś go ukradnie i spróbuje odgadnąć PIN, ma marne szanse na przejęcie Twoich kryptowalut).

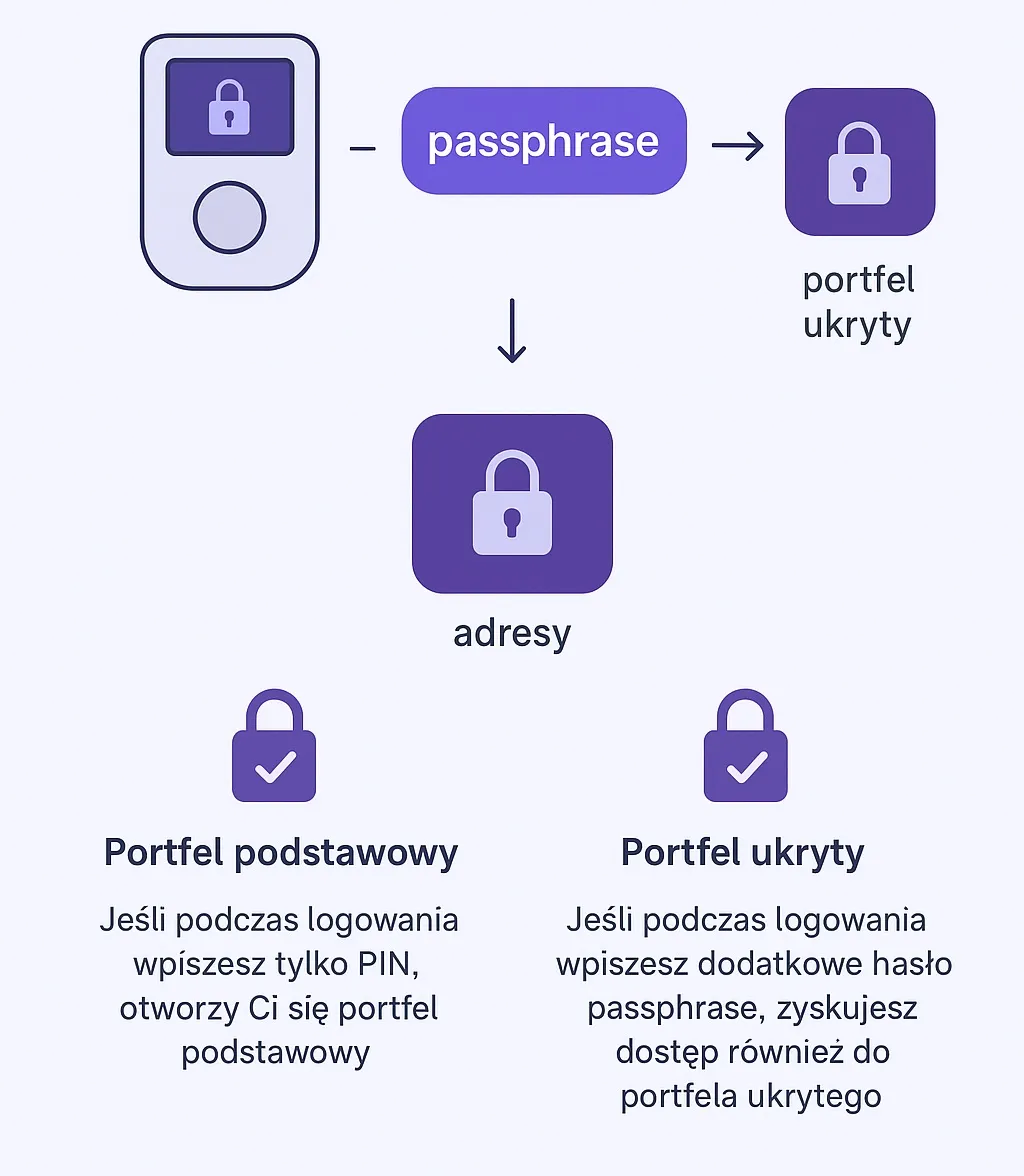

- Dodatkowe hasło — passphrase. Z opcji tej korzystają zazwyczaj bardziej zaawansowani użytkownicy, którzy chcą jeszcze lepiej ukryć swoje kryptowaluty przed potencjalnymi złodziejami i obawiają się utraty swoich fraz seed. Oprócz standardowych fraz seed i PIN-u do urządzenia możesz ustalić dodatkowe hasło passphrase. Spowoduje to utworzenie osobnego, ukrytego portfela. Jeśli podczas logowania do portfela sprzętowego wpiszesz tylko PIN, otworzy Ci się portfel podstawowy. Tak samo będzie, jeśli chcesz odtworzyć portfel i wpiszesz tylko podstawowe frazy seed. Na tych adresach „pierwszej warstwy” przechowuje się zazwyczaj tylko niewielkie kwoty, dla pozorów. Jeśli podczas logowania lub odzyskiwania portfela wpiszesz jeszcze dodatkowe hasło passphrase, zyskujesz dostęp również do portfela ukrytego, czyli adresów „drugiej warstwy”.

- Specjalne chipy — Secure Element. Nie wszystkie portfele sprzętowe je posiadają. Jest to specjalny układ scalony odporny na ataki (fizyczne otwarcie urządzenia, próby skopiowania pamięci, manipulacje elektryczne). Podobnie zabezpieczone są karty płatnicze czy paszporty biometryczne.

- Ograniczenia czasu i prób. Urządzenia mogą opóźniać kolejne próby po wpisaniu błędnego PIN-u czy też zablokować urządzenie.

- Backup seed phrase. W razie kradzieży, uszkodzenia, przypadkowego zresetowania czy zgubienia portfela możliwe jest odzyskanie klucza przy pomocy backup seed phrase. Jest to fizyczna kopia frazy odzyskiwania: wpisujesz ją na nowym urządzeniu, by zyskać dostęp do swoich kryptowalut w portfelu.

Multisig – dodatkowa warstwa ochrony dla kryptowalut

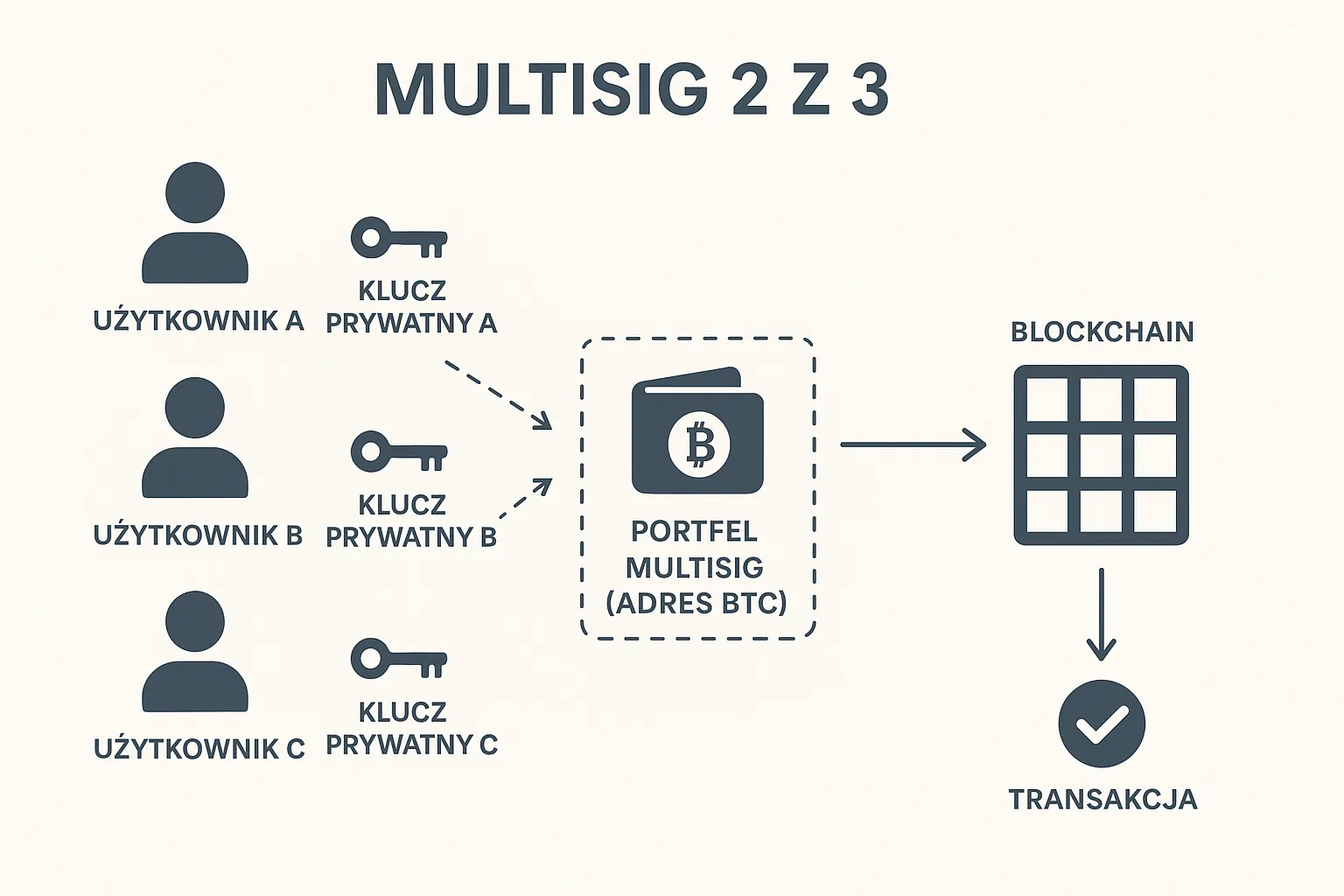

Multisig (skrót od „multi-signature”) to mechanizm, w którym do wysłania środków z portfela potrzeba więcej niż jednego podpisu. Przypomina to nieco 2FA, ale jest bardziej zaawansowane i wymaga posiadania co najmniej dwóch portfeli sprzętowych.

Masz dwa portfele, np. Ledger. Konfigurujesz je do multisig. Aby wysłać środki z portfela, musisz zatwierdzić transakcję na obu urządzeniach. Nawet gdyby ktoś ukradł jeden Ledger i zdobył do niego frazy seed, to i tak nie wykona żadnej transakcji bez drugiego urządzenia i ich fraz.

Możliwości takiego wielowarstwowego podpisu są najróżniejsze: 2 z 2, 3 z 3, 2 z 3 czy nawet 8 z 10. Co ważne, każdy hardware wallet może pochodzić z innej firmy: np. masz Ledger, Trezor i Exodus — nie będzie to żadnym problemem. Kluczowe jest to, że możesz potwierdzać transakcje na dowolnych urządzeniach: np. raz na Ledger i Trezor, innym razem na Exodus i Trezor itd. Ważna jest ilość podpisów, a nie konkretne urządzenia.

Jak działa multisig w praktyce:

- Aby skonfigurować multisig, musisz najpierw wybrać oprogramowanie portfela, które je obsługuje.

Do najpopularniejszych należą Electrum i Sparrow Wallet (dla Bitcoina) czy Gnosis Safe (dla Ethereum i tokenów ERC-20 oraz NFT ERC-721). Oprogramowanie typu Ledger Live nie oferuje usługi multisig. - Tworzysz nowy portfel multisig. Najpierw ustalasz regułę wielokrotnego podpisu (np. potrzebna jest autoryzacja na dowolnych 2 z 3 urządzeń).

- Następnie generujesz publiczny klucz na każdym portfelu sprzętowym. Wprowadzasz je w portfelu multisig.

- System wygeneruje nowy adres wspólny, który jest różny od adresów na pojedynczych urządzeniach. To na niego możesz przelewać środki po zakończeniu konfiguracji (obowiązuje opłata sieciowa), korzystając już z wielokrotnego podpisu.

I to w zasadzie tyle. Od tej pory, żeby przesłać kryptowaluty z portfela multisig, będziesz musiał użyć kluczy prywatnych z zadanej liczby urządzeń. Co istotne, Twój portfel sprzętowy może być częścią multisig dla jednych środków i równocześnie obsługiwać zwykłe portfele dla innych kryptowalut. Np. masz dużo BTC i chcesz je chronić wielokrotnym podpisem: przerzucasz je na adres multisig. Jednocześnie na jednym urządzeniu chcesz mieć łatwo dostępne ETH: przerzucasz je na indywidualny adres urządzenia.

Checklist odzyskiwania

Portfele kryptowalut nie mają opcji „resetuj hasło”. Nie uzyskasz pomocy także w samej firmie produkującej sprzęt. Dlatego utrata dostępu do swojego portfela oznacza zwykle bezpowrotne straty. Dlatego każdy posiadacz kryptowalut powinien przygotować plan awaryjny – checklistę odzyskiwania. To proste narzędzie, które w krytycznym momencie pozwoli szybko i skutecznie odzyskać dostęp do swoich aktywów.

Co powinna zawierać checklist odzyskiwania kryptowalut?

1. Fraza seed (recovery phrase)

Zasada nr 1:

Nigdy, pod żadnym pozorem, nie powierzaj frazy seed osobom trzecim. Nie wpisuj jej na stronach internetowych ani w aplikacjach, które jej żądają. Każdy, kto wejdzie w jej posiadanie, zyskuje pełną kontrolę nad Twoimi środkami.

- Zapisz frazę na trwałym nośniku (najlepiej papier lub metal).

- Nie przechowuj jej w telefonie, komputerze czy chmurze.

- Upewnij się, że wszystkie słowa są poprawnie zapisane (i czy je rozczytasz).

- Stwórz co najmniej dwie kopie i przechowuj je w różnych bezpiecznych miejscach (najlepiej w innych lokalizacjach — na przykład w razie pożaru w jednym miejscu masz kopię zapasową w innym, np. w domu rodziców).

- Chroń je przed ogniem, wilgocią i dostępem osób niepowołanych.

2. Hasła i PIN-y

- Zabezpiecz PIN do portfela sprzętowego. Nie używaj takiego, który ustawiasz na co dzień, np. do telefonu. Powinieneś również odpuścić kombinacje łatwe do zgadnięcia (np. datę urodzenia dziecka czy swoją). PIN powinieneś zapisać, na wypadek, gdybyś go zapomniał. I tak samo jak w przypadku frazy seed przechowuj ją w bezpiecznym miejscu, najlepiej w co najmniej dwóch różnych lokalizacjach.

- Jeśli korzystasz z dodatkowej passphrase (hasło BIP39), również zapisz ją w bezpieczny sposób.

- Nie przechowuj fraz seed, PIN-u, passphrase i portfela sprzętowego razem.

3. Urządzenia

Portfel softwarowy (np. MetaMask, Electrum):

- Zanotuj wszystkie urządzenia, na których masz zainstalowany portfel.

- Zaznacz, które instalacje mają pełny dostęp do środków, a które służą tylko do podglądu salda.

Portfel sprzętowy (np. Ledger, Trezor):

Pamiętaj: kluczowe jest tylko urządzenie + seed – bez nich aplikacje same z siebie nic nie znaczą.

- Zanotuj model i numer seryjny urządzenia.

- Zapisz, gdzie masz zainstalowaną aplikację pomocniczą (Ledger Live / Trezor Suite), żeby w razie awarii łatwo ją ponownie pobrać.

4. Backup techniczny

- Jeśli używasz portfela softwarowego, utwórz zaszyfrowaną kopię pliku wallet.dat lub jego odpowiednika.

- Przygotuj instrukcję odzyskiwania – gdzie znaleźć frazę seed, jak odtworzyć aplikację, z jakiej strony pobrać oryginalne oprogramowanie. Nie pisz: Ledger leży w 2 szufladzie biurka pod oknem, frazy seed są pod ręcznikami w szafie a PIN mam zapisany na kartce na lodówce. Zanotuj to w sposób zrozumiały tylko dla siebie.

- Zapisz listę oficjalnych stron i repozytoriów, by uniknąć pobrania złośliwego oprogramowania.

5. Procedura odzyskiwania

- Opracuj krok po kroku plan: co zrobić, gdy zgubisz urządzenie lub stracisz dostęp.

- Wyznacz zaufaną osobę, która wie o istnieniu procedury, ale nie zna samego seeda.

- Przetestuj odzyskiwanie portfela na małej kwocie, aby upewnić się, że wszystko działa.